Redes sociales: dos palabras que son sinónimos de cómo nos conectamos con los demás en la era digital. Y también, desafortunadamente, puede ser sinónimo de 3 palabras totalmente diferentes: robo de identidad. ¿Cómo están relacionadas?

El robo de identidad en redes sociales

La Ley No. 53-07 sobre Crímenes y Delitos de Alta Tecnología en República Dominicana lo define como: “el hecho de una persona valerse de una identidad ajena a la suya, a través de medios electrónicos, informáticos, telemáticos o de telecomunicaciones”.

Al momento en que publicamos en las redes sociales alguna información somos vulnerables ante amigos, familiares y desconocidos:

- Cuando publicamos que nos vamos de vacaciones alertamos a posibles ladrones de que no estamos en casa.

- Al aceptar solicitudes de personas con las que no estamos acostumbradas a compartir en el día a día.

- Cuando publicas el nombre de tu mascota, de tus hijos o detalles relacionados a tu colegio, escuela, trabajo, los cibercriminales pueden adivinar tus contraseñas, deduciendo combinaciones según lo que publicas.

Entonces…

¿Cómo funciona el robo de identidad en redes sociales?

Los delincuentes utilizan varios trucos para crear perfiles falsos de redes sociales.

Algunos pueden seguir la ruta básica:

- Robar tu foto de perfil.

- Luego agregan cualquier imagen personal o información que encuentren.

- Crear una cuenta falsa de redes sociales que parezca verdadera.

CONSEJO: Limita el tipo de información personal que publicas, como por ejemplo cuando te graduaste, donde trabajas, tu pareja y otros detalles que puedes tener disponibles en tu perfil.

Otros intentan engañarte con correos electrónicos de phishing:

- Te envían un correo electrónico haciéndose pasar por otra persona que conoces para sacarte información.

- Si contestas los estafadores pueden usar toda esta información para crear un perfil de redes sociales que luzca realista con su nombre.

Aquí te explicamos todo acerca de cómo funciona el phishing.

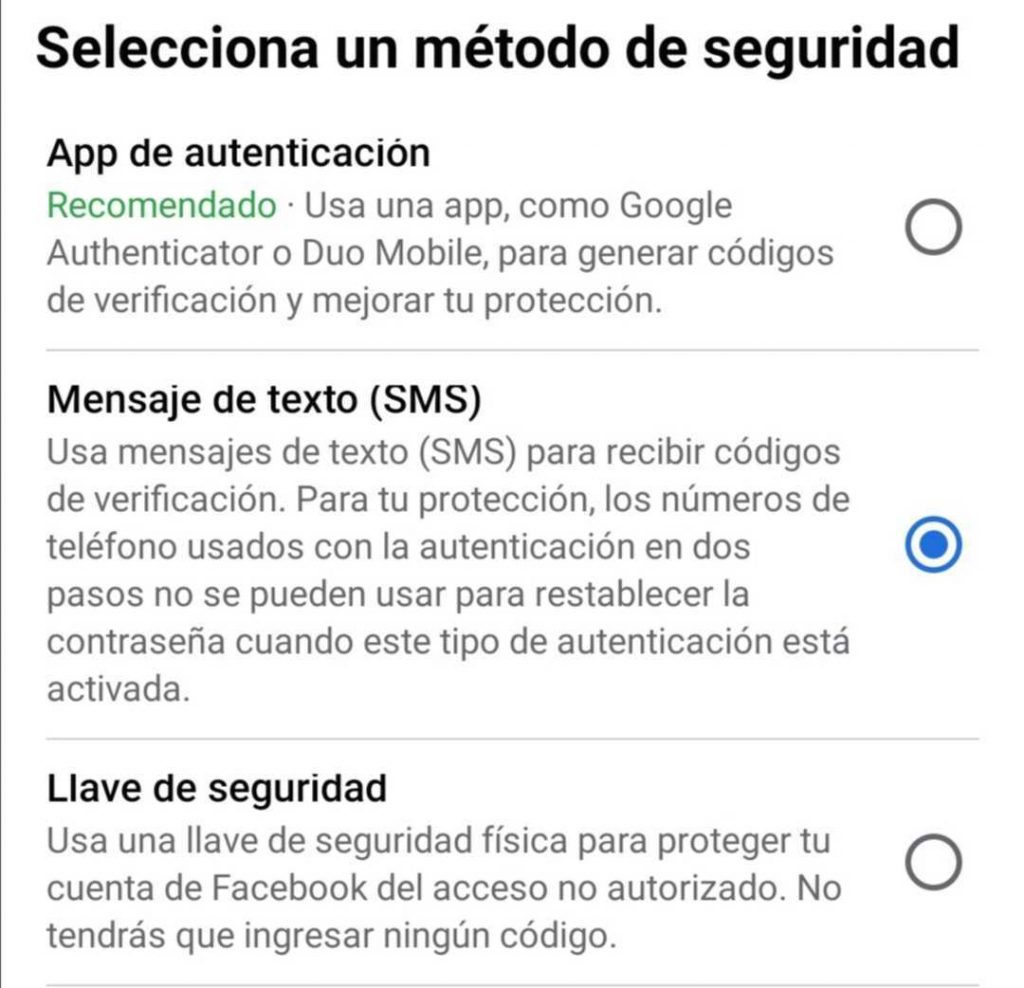

Consejos para protegerse contra el robo de identidad en las redes sociales

Puedes minimizar las probabilidades de ser víctima de un robo de identidad en redes sociales con las siguientes recomendaciones:

- Limita quién ve tus fotos y publicaciones en Facebook.

- Limita quién puede ver tus publicaciones anteriores en Facebook.

- Cambia tus tweets de Twitter a privados.

- Mantén tus fotos privadas en Instagram.

- Haz que tus tableros de Pinterest sean secretos.

- No aceptes solicitudes de personas que no conoces o que tengan dos perfiles.

¿Robaron tu cuenta de redes sociales? Esto es lo que tienes que hacer

Ya sea que tomaste medidas preventivas o no, encuentras un perfil falso tuyo en tus redes sociales. ¿Qué pasa ahora? Llegó el momento de actuar.

Denuncia el robo de identidad a la red social.

- Para Facebook: puede encontrar las instrucciones en línea de Facebook para denunciar páginas falsas aquí.

- En Twitter: si tu cuenta fue hackeada, Twitter te da el paso a paso aquí.

- Para LinkedIn: también puede denunciar perfiles falsos en LinkedIn directamente en la plataforma o aplicación. Aquí están las instrucciones.

- Para Instagram: en el caso de Instagram, puedes denunciar una cuenta falsa dentro de la misma aplicación. Es fácil y rápido, solo tienes que acceder a tu perfil y pulsar en el menú de los tres puntos de la parte superior. Aquí podrás ver en color rojo la opción de «Denunciar». Haz clic ahí. Instagram te preguntará el motivo por el que quieres denunciar a esa cuenta que, en este caso, corresponde con «Es spam». Al hacer clic sobre ella informarás automáticamente de la presunta suplantación a Instagram y ellos tomarán las medidas pertinentes.

- Para Pinterest: Pinterest en su configuración tiene una opción de denunciar suplantación de identidad. Aquí puedes ver todos los detalles.