Lo hayas recibido tú o tus allegados, este mensaje de seguro te resulta familiar:

De seguro te preguntas en qué consiste. Es una modalidad de estafa llamada “pretexting”, del inglés pretexto, una de técnica de ingeniería social que manipula a las víctimas para que divulguen información, a través de como su nombre indica, un pretexto.

Se trata de la más reciente estafa por WhatsApp que los ciberdelincuentes están implementando. El Departamento de Investigación de Crímenes y Delitos de Alta Tecnología (Dicat) de la Policía Nacional alertó sobre este método, con el que desaprensivos buscan adueñarse de los datos de WhatsApp de los ciudadanos.

Es decir, un escenario inventado desarrollado por los cibercriminales con el fin de robar los datos personales de una víctima. Existen varias modalidades de esta técnica.

Tipos de ataques de pretexting o pretexto

Suplantación de identidad

También conocido como phishing, consiste en hacerse pasar por una entidad de confianza en comunicaciones como correos electrónicos o mensajes de texto, para obtener información confidencial, como detalles de tarjetas de pago y contraseñas. El phishing es una categoría separada del pretexto, pero se pueden combinar; los intentos de phishing a menudo aprovechan un escenario de pretexto, tal como es el caso de la reciente modalidad de estafa que están utilizando los ciberdelincuentes.

Los pretextos aumentan las posibilidades de que un intento de phishing tenga éxito, por ejemplo, si las víctimas objetivo creen que están hablando con un contratista o empleador. Las cuentas de empleados comprometidas también se pueden usar para otros ataques de pretexto dirigidos a personas a través del phishing selectivo.

Personificación

Un imitador imita el comportamiento de otra persona, generalmente de confianza como un colega o un amigo. Esto implica mantener un sentido de credibilidad, a menudo falsificando los números de teléfono o direcciones de correo electrónico de instituciones o personas suplantadas.

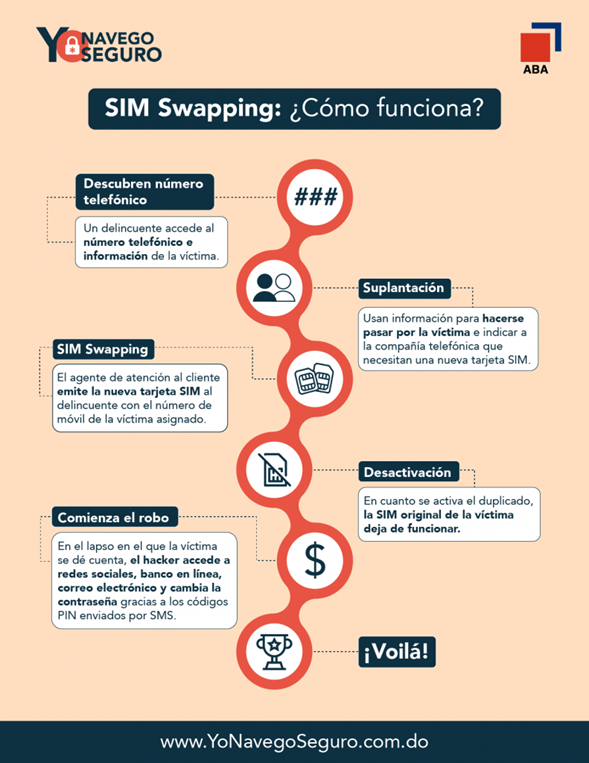

Un ejemplo de esta técnica es el ataque de SIM duplicada, que aprovecha las vulnerabilidades en los procesos de verificación de dos pasos, incluida la verificación por SMS o teléfono, para apoderarse de las cuentas objetivo. El ciberdelincuente se hace pasar por una víctima y afirma haber perdido su teléfono y persuade al operador móvil para que cambie el número de teléfono a la SIM del atacante. Luego, las contraseñas de un solo uso se envían al atacante en lugar de a la víctima.

Vishing

El phishing de voz (o vishing) es una técnica de ingeniería social. Este tipo de ataque utiliza llamadas telefónicas para engañar a las víctimas para que revelen información confidencial o les den a los atacantes acceso remoto al dispositivo informático de la víctima.

Espantapájaros o scareware

Un ataque de “scareware” bombardea a las víctimas con amenazas ficticias y falsas alarmas. La víctima es engañada haciéndole creer que su sistema está infectado con malware. Luego se les solicita que instalen un software que de alguna manera beneficie al responsable de las amenazas. El scareware también se conoce como software engañoso, software fraudulento y software de escáner malicioso.

El scareware también se puede distribuir a través de correos electrónicos no deseados que incluyen advertencias falsas o alientan a las víctimas a comprar servicios dañinos o sin valor.

Como ya cuentas con la información, prevenir el fraude por una estafa de pretexto es posible. ¡Pon en práctica estas recomendaciones y navega seguro!