Un software vulnerable es un plato exquisito para los hackers, pues estos aprovechan cada micro segundo para realizar un ataque de día cero.

Cuando hablamos de ataques de “día cero” o “zero-day-attack”, nos referimos a que el desarrollador de una aplicación o un programa tiene “cero días” para corregir las fallas que aún no sabe que tiene, pero que un ciberdelincuente ya las descubrió.

Los piratas informáticos usarán las vulnerabilidades del sistema, como puertas ocultas, para acceder, instalar algún programa malicioso o robar datos, antes de que exista la posibilidad de solucionar la deficiencia por parte de los proveedores.

En este punto, es importante saber: ¿Cómo identificar un ataque de día cero?

De primera mano, este ciberdelito es difícil de detectar. Para esto son necesarias excelentes habilidades en la codificación de sistemas que permitan identificar cualquier falla en el código fuente.

Sin embargo, los programadores y desarrolladores pueden implementar cualquiera de estos cuatro métodos para identificar estos accesos no autorizados y contrarrestarlos:

- Método estadístico: utiliza los datos recogidos de ataques anteriores y determina un comportamiento normal del software. Cualquier variante en el comportamiento seguro es considerado como una señal de alerta.

- Método de comportamiento: aquí se toma en cuenta la forma en que los archivos entrantes interactúan con el sistema para predecir si se trata de una interacción normal o es un posible movimiento nocivo.

- Método de firma: cada ciberataque tiene una firma exclusiva que las herramientas de seguridad utilizan para identificarlos. Pero, los “exploits” de día cero son inciertos, esto significa que no tienen firma. Sin embargo, los profesionales en seguridad pueden hacer uso del aprendizaje mecánico para crear nuevas firmas centradas en “exploits” anteriormente detectados y emplearlas para identificar futuros ataques.

- Método combinado: como su nombre indica, este método es una combinación de los tres mencionados anteriormente. Aunque es más complicado, esta técnica debe ofrecer resultados más acertados.

Ahora bien, ¿cómo puedes evitarlos?

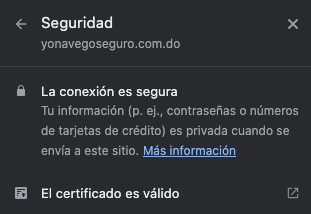

- Mantén el sistema operativo, programas y aplicaciones de tu dispositivo debidamente actualizados. De esta manera, estarás a salvo de los peligros que los desarrolladores identificaron y solucionaron en la versión anterior.

- Utiliza un programa o herramienta de seguridad que alerte de posibles ataques, debido a que, por lo general siempre habrán amenazas aún sin identificar.

- Guarda únicamente de los programas imprescindibles. Con esto no nos referimos a omitir la instalación de los programas que necesites, pero es recomendable hacer revisiones y eliminar aquellos que llevas tiempo sin utilizar.

- Vigila y estudia el comportamiento de tu software. Detectar un comportamiento fuera de lugar puede ser un indicador de que estas a punto de recibir un ataque. Además, debes evitar a toda costa subestimar las amenazas.

Por último, como has llegado hasta aquí, te recomendamos mirar la película “Zero Days” creada bajo a dirección de Alex Gibney. Se inspira en una operación de ciberterrorismo creada por servicios estadounidenses e israelíes.

Fuentes: Blog AVG Signal, Avast Academy, Software Lab.