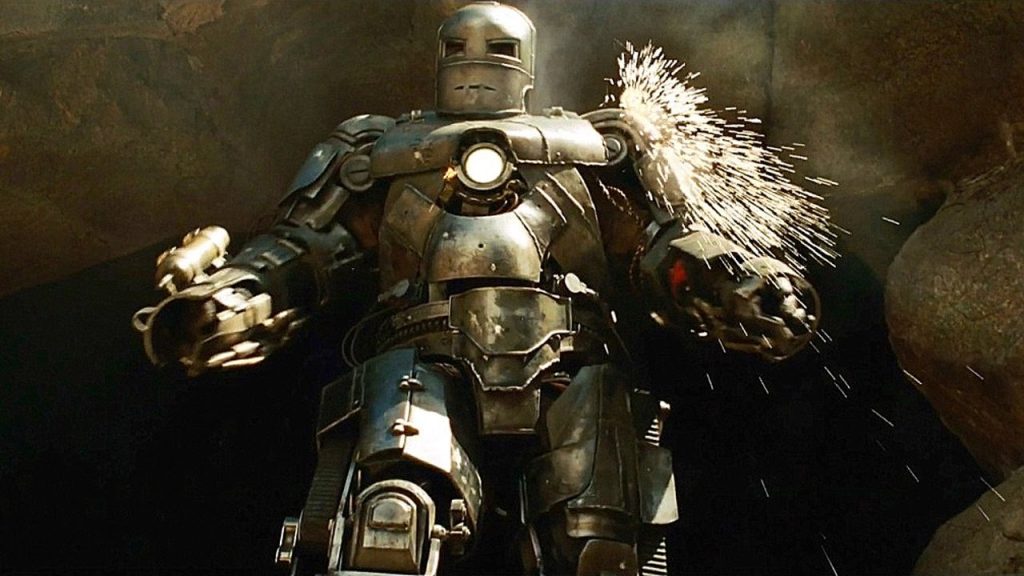

De seguro te preguntarás, ¿quién es esta Hooper a la que nos estamos refiriendo? Pues se trata de Grace Hooper, la primera mujer programadora que utilizó el Harvard Mark I. Y no, no estamos hablando del traje de Iron Man, si no, al primer ordenador electromecánico del mundo desarrollado por IBM.

Hablando de películas, te puede interesar: 5 lecciones de ciberseguridad de películas y series

Pero la labor de Grace Hooper no se limitó al uso del primer ordenador, sino que también es la responsable del desarrollo del primer compilador para procesamiento de datos que usaba órdenes en inglés, el B-0 (Flow Matic), y participó en la aparición de los métodos de validación, procesos que garantizan que los procedimientos funcionen de forma adecuada.

El 9 de diciembre de 1906 es la fecha de su nacimiento. La idea surgió en el primer encuentro de profesionales informáticos, en 1983, donde decidieron que se celebrara el Día Mundial de la Informática este día en homenaje a su persona.

Informática: Honor a la disciplina

El día es también un homenaje a la propia disciplina de la informática en sí. Aunque no fue hasta 1957 cuando el informático Karl Steinbuch acuñase el término a partir de una palabra de origen alemán; lo cierto es que se habla de la llamada Revolución Informática desde la invención de ENIAC (acrónimo de Electronic Numerical Integrator And Computer (Computador e Integrador Numérico Electrónico). Este dispositivo fue el primer ordenador de propósito general en 1946.

Desde entonces, la informática pasó de ser una de las principales herramientas cuyo único propósito era ordenar información a convertirse en un instrumento de cambio en nuestras vidas. Sin el trabajo de Hooper no hubiera sido posible desarrollar la WWW, más conocida como la web, ni tampoco los diferentes lenguajes de programación que pueden utilizarse hoy en día; incluso puede que los sistemas operativos no tuvieran nada que ver con los que actualmente conocemos.

A partir de hoy, quedan 365 para saber qué novedades traerá el próximo Día Mundial de la Informática. No obstante, es probable que estos cambios estén relacionados a la Inteligencia Artificial, el Metaverso, la Firma Digital, el Blockchain (o cadena de bloques), entre otras tendencias que sin lugar a duda van a impactar el sector financiero y sus usuarios de manera transversal.